近期,境外不法组织利用Word、PDF等日常办公文档实施网络窃密的活动频发,他们通过嵌入恶意宏、伪装文件后缀等手段将恶意代码藏匿于看似普通的DOC文档与PDF文件中,利用工作人员对常见文件格式的信 任,窃取国家秘密、工作秘密及敏感信息,危害极大。为切实筑牢网络保密安全防线,严防窃密泄密事件发生,现将有关风险及防范要求通告如下:

一、窃取敏感信息方式

攻击者利用了用户对Word和PDF的信任,精心构造了两种诱饵文件。

一是嵌入恶意宏的Word文档—“启用内容”就是“开门揖盗”。攻击者将恶意宏代码嵌入Word文档,伪装成会议通知、合同、补丁说明等常用文件,邮件标题仿官方口吻,极具迷惑性。用户打开文档后,会弹出“启用宏才能正常显示”的提示,一旦点击“启用内容”,宏代码将自动执行,解密释放恶意载荷,生成伪装成合法程序的可执行文件,植入后门,实现开机自启、远程控机,全程静默无提示。

二是伪装成PDF的可执行文件—“双击打开”就会“引狼入室”。这种手法更具欺骗性,主要有两种形式,一类是“双后缀伪装”,文件名看似“xxx.pdf”,实际是“xxx.pdf.exe”,图标显示为PDF,用户双击后,看似打开PDF,实则运行可执行程序,释放后门;另一类是“恶意文件伪装”,将恶意.desktop文件伪装成PDF,用户误点后,触发隐藏命令,下载窃密程序。

二、应对防范措施

(一)警惕文档窃密陷阱,规范操作行为

1、不点开陌生发件人、来历不明的邮件附件,尤其是非工作往来的附件;

2、不接收、不存储、不打开陌生人发送的Word、PDF等文档,不点开加密文档、压缩包内的不明办公文件;

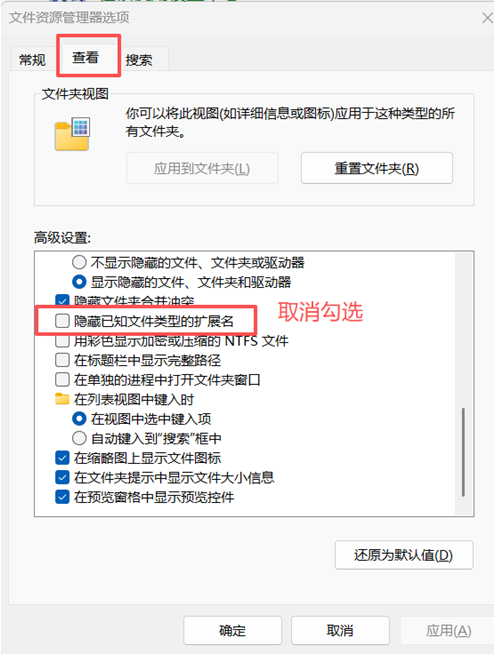

3、警惕“双后缀”伪装文件,对“pdf.exe”“doc.exe”等形式的文件,直接删除,绝不双击打开;为准确查看文件后缀,建议取消勾选“隐藏已知文件类型的扩展名”,操作步骤如下:

(1)打开控制面板,找到外观和个性化下的文件资源管理器选项;

(2)在弹出的窗口中,切换到查看选项卡,取消勾选“隐藏已知文件类型的扩展名”选项,然后点击“应用”和“确定”保存设置。

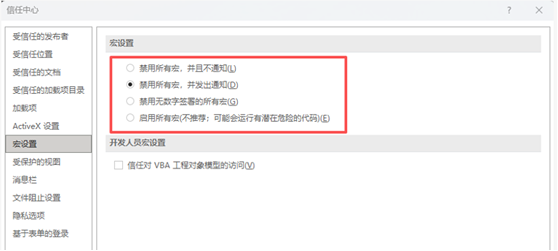

4、打开外来Word文档时,坚决不点击“启用内容”提示,禁用宏功能,确需打开的,先核实发件人身份,确认无风险后再操作。关闭宏功能操作步骤:

(1)打开Word/Excel→点击左上角文件,选择选项→找到信任中心;

(2)选择宏设置,勾选禁用所有宏→确定保存。

(二)强化终端安全防护,消除安全隐患

1、电脑必须安装正规杀毒软件,并保持全程开启;

2、及时更新杀毒软件病毒库,建议每周对终端进行一次全面病毒查杀;

3、发现“SystemProc.exe”等可疑程序或异常启动项,立即删除,消除后门隐患;

4、存放重要科研数据的电脑,尽量不连接公共网络,不打开陌生来源的文档。

数字校园建设管理处

2026.04.08